企业电子数据商业调查服务是指通过收集、分析和解释企业的电子数据,为企业提供商业调查和法律支持的服务。这种服务可以帮助企业揭示内部和外部的商业行为、发现潜在的违规行为、进行合规性审查以及解决争议和法律纠纷。

鉴定类别目录

企业电子数据商业调查服务

企业电子数据商业调查服务 部分老哥俱乐部案例

- 宁波某机械公司向当地市场监管局举报,反映蔡某某在公司担任销售主管期间,利用工作便利获取了客户信息,并于离职以后通过A有限公司 (蔡某某独资的公司)从获取的客户处承接了5笔订单业务。当地市场监管局为查明案件事实,特委托我单位对此案件开展电子数据鉴定。进行电子数据鉴定是为了收集证据并确保合法追究责任。以下是一般性的步骤和建议:1.保护现场和证据:首先,确保保护现场和相关证据,以防止进一步的破坏或篡改。封存涉案电脑、存储介质和其他相关设备,确保其完整性和保全性。2.寻求法律支持:与公司法务部门或律师联系,确保采取合法程序并获得适当的法律支持。法务部门或律师可以指导整个取证过程,确保符合法律要求。3.创建数据镜像:使用专业的取证工具和硬件设备,创建涉案电脑或存储介质的数据镜像。数据镜像是原始设备的完全副本,以便在镜像上进行后续的分析和调查,同时保留原始证据的完整性。4.数据提取和分析:使用专业的取证工具和技术,从数据镜像中提取相关数据,并进行详细的分析。这可能包括查找目标文件、文件元数据、浏览器历史记录、电子邮件、聊天记录等。5.恢复已删除的数据:数字取证工具可以帮助恢复已被删除的文件和数据。这可能涉及到恢复已删除文件的元数据、还原被覆盖的磁盘空间等。6.时间线分析:通过分析数据中的时间戳、文件创建和修改日期等,创建事件的时间线。这有助于确定非法活动的时间范围和顺序。7.检查隐藏数据和隐蔽技术:专业的数字取证工具和技术可以帮助检查电脑中可能存在的隐藏数据、隐写术、加密文件等。8.报告和证据保全:将分析的结果整理成详细的报告,并确保数据的完整性和保全性。报告应包括发现的数据、分析方法、结论和支持调查的其他信息。同时,采取措施确保数据的保全。详情>>

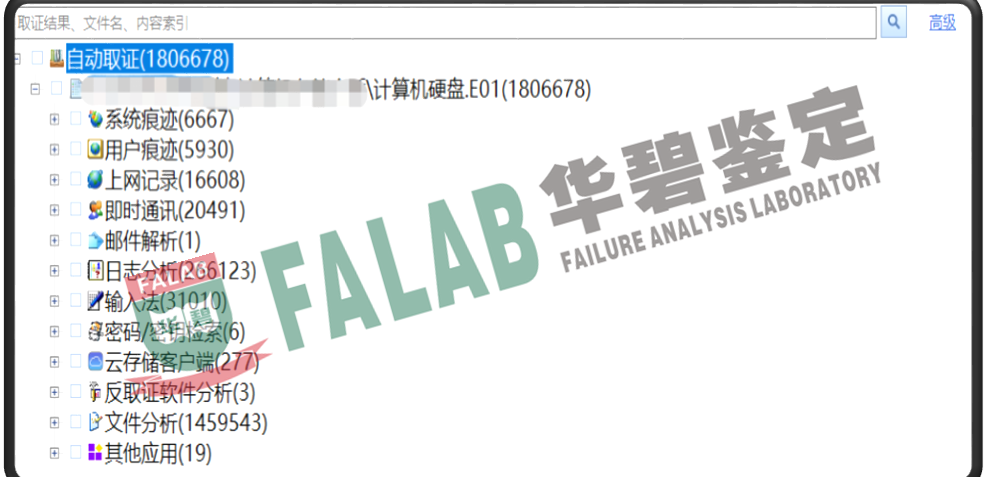

- 某集团公司离职员工张某,在入职另一家电器公司后向其原同事索要采购物料价格清单、供应商信息等重要经营信息商业秘密资料20余份,并保存在该电器公司给其配备的办公电脑上,涉嫌侵犯商业秘密。当地市场监督管理局为固定证据特委托我单位对案件电子数据进行鉴定。进行电子数据鉴定是为了收集证据并确保合法追究责任。以下是一般性的步骤和建议:1.保护现场和证据:首先,确保保护现场和相关证据,以防止进一步的破坏或篡改。封存涉案电脑、存储介质和其他相关设备,确保其完整性和保全性。2.寻求法律支持:与公司法务部门或律师联系,确保采取合法程序并获得适当的法律支持。法务部门或律师可以指导整个取证过程,确保符合法律要求。3.创建数据镜像:使用专业的取证工具和硬件设备,创建涉案电脑或存储介质的数据镜像。数据镜像是原始设备的完全副本,以便在镜像上进行后续的分析和调查,同时保留原始证据的完整性。4.数据提取和分析:使用专业的取证工具和技术,从数据镜像中提取相关数据,并进行详细的分析。这可能包括查找目标文件、文件元数据、浏览器历史记录、电子邮件、聊天记录等。5.恢复已删除的数据:数字取证工具可以帮助恢复已被删除的文件和数据。这可能涉及到恢复已删除文件的元数据、还原被覆盖的磁盘空间等。6.时间线分析:通过分析数据中的时间戳、文件创建和修改日期等,创建事件的时间线。这有助于确定非法活动的时间范围和顺序。7.检查隐藏数据和隐蔽技术:专业的数字取证工具和技术可以帮助检查电脑中可能存在的隐藏数据、隐写术、加密文件等。8.报告和证据保全:将分析的结果整理成详细的报告,并确保数据的完整性和保全性。报告应包括发现的数据、分析方法、结论和支持调查的其他信息。同时,采取措施确保数据的保全。详情>>

- 浙江某生物科技公司向当地市场监管局举报,反映该公司离职员工沈某在离职后擅自拷贝了公司电脑中的生产作业指导书,并将该商业秘密应用到嘉兴某生物科技公司生产实践中,涉嫌侵犯其商业秘密。为对案件进行调查,当地市场监管局特委托我单位对案件涉及到的电子数据进行鉴定。进行电子数据鉴定是为了收集证据并确保合法追究责任。以下是一般性的步骤和建议:1.保护现场和证据:首先,确保保护现场和相关证据,以防止进一步的破坏或篡改。封存涉案电脑、存储介质和其他相关设备,确保其完整性和保全性。2.寻求法律支持:与公司法务部门或律师联系,确保采取合法程序并获得适当的法律支持。法务部门或律师可以指导整个取证过程,确保符合法律要求。3.创建数据镜像:使用专业的取证工具和硬件设备,创建涉案电脑或存储介质的数据镜像。数据镜像是原始设备的完全副本,以便在镜像上进行后续的分析和调查,同时保留原始证据的完整性。4.数据提取和分析:使用专业的取证工具和技术,从数据镜像中提取相关数据,并进行详细的分析。这可能包括查找目标文件、文件元数据、浏览器历史记录、电子邮件、聊天记录等。5.恢复已删除的数据:数字取证工具可以帮助恢复已被删除的文件和数据。这可能涉及到恢复已删除文件的元数据、还原被覆盖的磁盘空间等。6.时间线分析:通过分析数据中的时间戳、文件创建和修改日期等,创建事件的时间线。这有助于确定非法活动的时间范围和顺序。7.检查隐藏数据和隐蔽技术:专业的数字取证工具和技术可以帮助检查电脑中可能存在的隐藏数据、隐写术、加密文件等。8.报告和证据保全:将分析的结果整理成详细的报告,并确保数据的完整性和保全性。报告应包括发现的数据、分析方法、结论和支持调查的其他信息。同时,采取措施确保数据的保全。详情>>

- 某公司人力高级专员宋某趁他人不备,秘密利用他人权限为目己开通网盘权限,将员工花名册、高管信息、各类总结汇报PPT、零售培训课件等保密电子资料下载至个人硬盘,计划随其本人离职后带走,总容量约为95G,给公司造成极大的泄密风险,为搜集事实证据,该公司特委托我单位对嫌疑人电脑数据进行鉴定。1.保护证据:首先,确保保护现场和相关证据,以防止进一步的破坏或篡改。对涉案电脑、硬盘或其他存储介质进行封存,以确保其完整性和保全性。2.数据提取和分析:使用专业的取证工具和技术,从数据镜像中提取相关数据,并进行详细的分析。这可能包括查找目标文件、浏览器历史记录、电子邮件、聊天记录、系统日志等。3.恢复删除的数据:专业的数字取证工具可以帮助恢复已被删除的文件和数据。这可能涉及到恢复已删除文件的元数据、还原被覆盖的磁盘空间等。4.时间线分析:通过分析数据中的时间戳、文件创建和修改日期等,创建事件的时间线。这有助于确定非法活动的时间范围和顺序。5.检查隐藏数据和隐蔽技术:专业的数字取证工具和技术可以帮助检查电脑中可能存在的隐藏数据、隐写术、加密文件等。6.报告和证据保全:将分析的结果整理成详细的报告,并确保数据的完整性和保全性。报告应包括发现的数据、分析方法、结论和支持调查的其他信息。同时,采取措施确保数据的保全,以防止数据被篡改或丢失。详情>>

- 某保险股份公司(以下简称S公司)系某地保险行业龙头企业之一,老哥俱乐部在审计过程中发现多笔费用异常,委托我所进行秘密调查,发现2022至2023年期间,张某、吴某等人组成“灰色产业”犯罪团伙,指使刘某、王某等人收集并控制公司新进保险业务员账号,联系投保人,诱骗退保后购买新保单,非法获取公司津贴500余万元,给公司造成重大的名誉及财产损失。我所技术人员对嫌疑人电脑进行数据提取分析。1.获得合法授权:在进行电子数据提取之前,确保你获得了合法的授权,例如搜查令或法院命令。这是保证取证过程合法性和证据的可接受性的基础。2.创建数据镜像:使用专业的取证工具和硬件设备,创建电脑的数据镜像。数据镜像是电脑存储设备的完全副本,以便在镜像上进行后续的分析和调查,以避免对原始数据的更改和损坏。3.数据提取:使用专业的取证软件工具,从数据镜像中提取目标数据。这可能包括文件、文件夹、系统日志、浏览器历史记录、电子邮件、聊天记录、注册表等。4.数据分析:对提取的数据进行分析,以找到与调查相关的信息。这可能需要使用特定的分析工具和技术来识别模式、关联数据、还原删除的文件、还原系统活动等。分析过程需要基于具体的调查需求和目标进行。5.寻找隐藏数据和隐蔽技术:在电脑中可能存在隐藏数据和隐蔽技术,例如隐写术、加密文件、隐蔽分区等。专业技术人员需要使用相应的工具和技术来发现并解读这些隐藏的数据。6.报告和证据保全:将分析的结果整理成详细的报告,并保证数据的完整性和保全性。报告应包括发现的数据、分析方法、结论和支持调查的其他信息。同时,采取措施确保数据的保全,以防止数据被篡改或丢失。详情>>

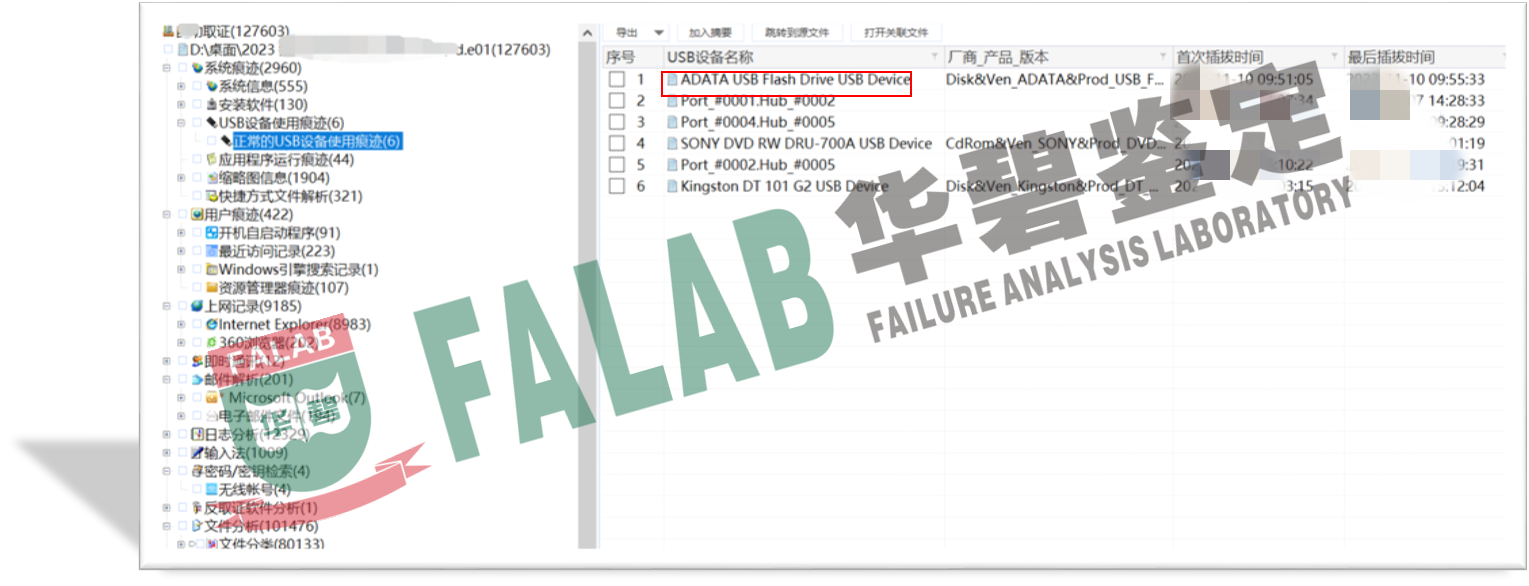

- 某公司在给客户提交项目方案时,被告知该项目已选定其他同业供应商,造成上百万的巨大损失,进一步了解到被选中的供应商方案跟该公司非常相似。该公司怀疑内部秘密级方案被泄露给竞争对手公司,遂委托我所进行调查,我所技术人员经过对公司涉密计算机使用痕迹的分析,发现有人从涉密计算机上利用U盘拷走了3份秘密级方案。经过对文件元数据及哈希值分析对比后,在员工黄某的个人U盘中找到了3份文件,与公司秘密级方案原稿相同。1.确定鉴定目标:明确要鉴定的电子数据,包括相关文件、电子邮件、数据库等。2.寻找专业人员:寻找专业的电子数据鉴定专家或律师,他们在数字取证和电子数据鉴定方面具有经验和专业知识。3.保护现场:确保在开始鉴定之前采取必要的措施保护电子数据现场,以避免数据被篡改或破坏。这可能包括禁止访问和复制相关设备或文件,并确保只有授权人员能够接触到这些数据。4.获取电子数据:收集与鉴定目标相关的所有电子数据。这可能包括从计算机、服务器、存储设备、电子邮件服务器和云存储中获取数据。确保采用适当的取证方法和工具,以保证数据的完整性和可靠性。5.数据分析:对收集到的电子数据进行分析,确定哪些数据是相关的,并对其进行分类和整理。这可能包括查找关键字、元数据分析、时间线分析和数据关联等技术手段。6.数据鉴定:对已识别的关键数据进行鉴定和验证,以确定是否存在泄漏或违规行为。这可能涉及对文件内容、日期和时间戳、文件属性、电子邮件头等进行分析和验证。7.制作报告:根据鉴定的结果,撰写详细的鉴定报告。报告应包括鉴定过程、使用的方法和工具、关键数据的分析结果以及对可能的泄漏或违规行为的结论。详情>>

立即咨询在线鉴定专家

立即咨询在线鉴定专家